Desenvolver um e-commerce para sex shop exige mais do que design atrativo e catálogo organizado. Trata-se de um projeto que envolve arquitetura de software robusta, proteção rigorosa de dados e integração segura com serviços financeiros. A natureza sensível do segmento impõe padrões elevados de privacidade e compliance digital.

Consumidores que adquirem produtos adultos valorizam discrição, estabilidade da plataforma e confiança no processamento de pagamentos. Qualquer falha técnica, lentidão excessiva ou vulnerabilidade pode comprometer reputação e conversão. Segurança, nesse contexto, não é diferencial competitivo. É requisito estrutural.

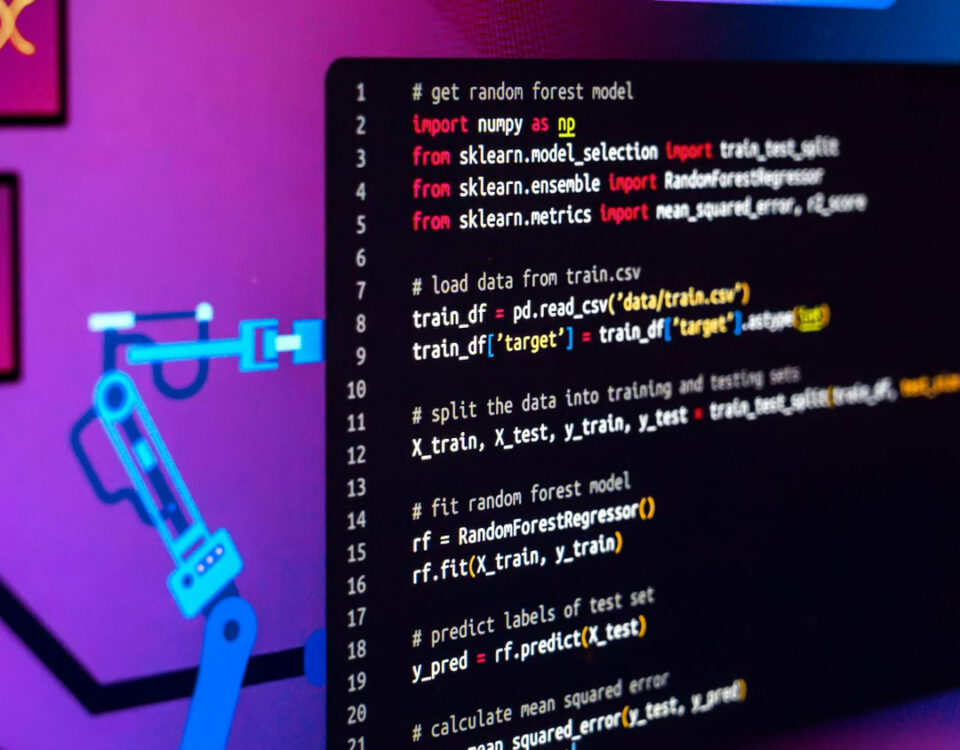

Do ponto de vista de engenharia, a construção deve considerar escalabilidade, criptografia ponta a ponta e segregação adequada de ambientes. A combinação entre boas práticas de desenvolvimento e monitoramento contínuo reduz riscos operacionais e jurídicos.

Ao estruturar esse tipo de loja virtual, o desenvolvedor assume responsabilidade que vai além do código. Ele projeta um ecossistema digital onde dados sensíveis circulam e precisam ser tratados com máximo rigor técnico.

Arquitetura escalável e organização de catálogo

Um catálogo que inclua produtos eróticos SC demanda estrutura de banco de dados bem modelada, com categorização eficiente e indexação otimizada. A modelagem relacional ou orientada a documentos deve prever filtros por tipo, material, funcionalidade e faixa de preço, garantindo consultas rápidas mesmo sob alta demanda.

A arquitetura recomendada costuma seguir padrão em camadas, separando front-end, back-end e serviços externos. APIs bem definidas permitem integração com sistemas de estoque, logística e marketing sem comprometer desempenho.

Escalabilidade horizontal, com uso de containers e orquestração, possibilita crescimento conforme o tráfego aumenta. Balanceadores de carga distribuem requisições e evitam sobrecarga em períodos de pico.

Essa base estrutural sólida sustenta a operação sem gargalos, preparando a loja para expansão consistente.

Gateways de pagamento e conformidade financeira

A comercialização de itens como vibrador exige integração com gateways de pagamento que aceitem o segmento adulto, respeitando regras específicas das operadoras. Nem todas as adquirentes processam esse tipo de transação, o que torna a escolha do parceiro financeiro etapa estratégica.

É fundamental implementar protocolos como PCI DSS, padrão internacional de segurança para dados de cartão. A tokenização substitui informações sensíveis por identificadores criptografados, reduzindo riscos de vazamento.

Sistemas antifraude baseados em análise comportamental ajudam a identificar transações suspeitas em tempo real. Machine learning pode avaliar padrões de compra, geolocalização e histórico do cliente para mitigar chargebacks.

Transparência nas políticas de cobrança e clareza nas descrições de fatura também reduzem disputas e fortalecem confiança.

Proteção de dados e adequação à legislação

Ao trabalhar com marcas e linhas específicas, como Pepper Blend, o sistema precisa garantir que dados de navegação e histórico de compra sejam armazenados com criptografia forte. Informações relacionadas a preferências íntimas são consideradas sensíveis sob diversas legislações de proteção de dados.

A adequação à Lei Geral de Proteção de Dados exige bases legais claras para tratamento, consentimento explícito e possibilidade de exclusão das informações mediante solicitação. Logs de auditoria devem registrar acessos e alterações no banco de dados.

Boas práticas incluem segregação de ambientes de desenvolvimento e produção, controle de acesso baseado em papéis e autenticação multifator para administradores. Segurança não deve depender apenas de firewall, mas de política abrangente.

Criptografia, comunicação segura e integridade

Produtos complementares, como lubrificante, podem parecer simples no catálogo, mas o tráfego que envolve sua compra precisa ser protegido por HTTPS com certificados TLS atualizados. A criptografia em trânsito impede interceptação de dados entre cliente e servidor.

Além da comunicação segura, é recomendável criptografar dados em repouso no banco de dados. Técnicas como hashing com salt para senhas e uso de algoritmos robustos aumentam a resiliência contra ataques.

Implementar Content Security Policy reduz riscos de scripts maliciosos injetados no front-end. Testes de penetração periódicos identificam vulnerabilidades antes que sejam exploradas.

A integridade da aplicação depende de monitoramento constante e atualizações regulares de dependências.

Experiência do usuário com foco em privacidade

Ao oferecer itens como excitante, a interface deve transmitir confiança desde o primeiro acesso. Layout limpo, informações claras sobre política de privacidade e selos de segurança visíveis influenciam percepção de credibilidade.

Funcionalidades como checkout transparente, opção de compra como visitante e descrição discreta na fatura agregam valor à experiência. O usuário precisa sentir controle sobre suas informações.

Performance também impacta segurança percebida. Páginas lentas ou instáveis geram desconfiança imediata. Técnicas de cache, compressão de arquivos e otimização de imagens mantêm navegação fluida.

Construir um e-commerce seguro para sex shop é tarefa multidisciplinar. Envolve engenharia sólida, conformidade legal e sensibilidade para compreender expectativas específicas desse público. Quando esses elementos se alinham, a plataforma se torna não apenas funcional, mas confiável.

Monitoramento contínuo e resposta a incidentes

Mesmo com arquitetura robusta, nenhum sistema está imune a riscos. Por isso, implementar monitoramento contínuo é parte essencial do ciclo de vida da aplicação. Ferramentas de observabilidade registram métricas de desempenho, tentativas de acesso indevido e comportamentos anômalos.

Logs centralizados e sistemas de alerta em tempo real permitem resposta rápida a incidentes. Quanto menor o tempo de detecção, menor o impacto potencial. Planos de resposta devem estar documentados e testados periodicamente.

Backups automatizados e versionamento de código garantem capacidade de recuperação em caso de falhas críticas. A redundância de servidores e bancos de dados aumenta disponibilidade.

No ambiente digital adulto, onde confiança é ativo central, a capacidade de prevenir, identificar e mitigar incidentes diferencia projetos amadores de operações maduras e sustentáveis.